- 产品

- 和信统一应用管理平台

- 和信下一代云桌面

- 和信超融合一体化平台

- 和信智能数据感知分析平台

- 和信分布式存储系统

- 和信云存储

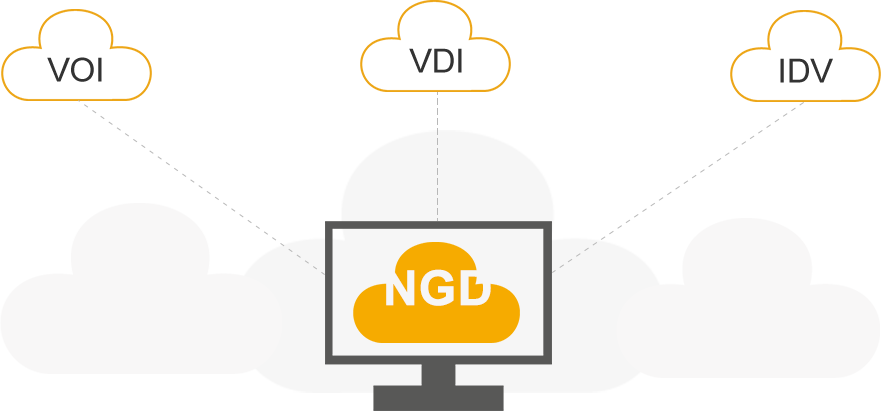

- 和信下一代云桌面

- 新闻

- 新闻资讯

- 什么是下一代云桌面

- 云桌面系统解决方案

- 云桌面如何选型

- 解决方案

- 政府

- 军工

- 教育

- 医疗

- 企业

- 金融

- 能源

- 呼叫中心

- 关于和信

- 客户案例

- 公司简介

- 合作伙伴

- 加入我们

- 联系我们

| 25 2023.10 |

方案推荐丨和信创天信创教育桌面云解决方案

|

|

| 12 2023.09 |

打造数字化办公新标杆,和信创天助力新华保险高质量发展

|

|

| 24 2023.08 |

和信创天助力国家煤电产业巨头践行数智人才培养战略

|

| 25 2023.10 |

下一代云桌面适用于哪些行业应用场景?

|

|

| 12 2023.09 |

下一代云桌面在教育行业的应用价值

|

|

| 24 2023.08 |

下一代云桌面在政企中的应用价值

|

| 25 2023.10 |

和信创天携手联想百应推出呼叫中心云桌面解决方案

|

|

| 12 2023.09 |

教育桌面云智慧校园建设方案哪个好?

|

|

| 24 2023.08 |

税务行业云桌面解决方案哪个好?

|